Zentralisierte Remote

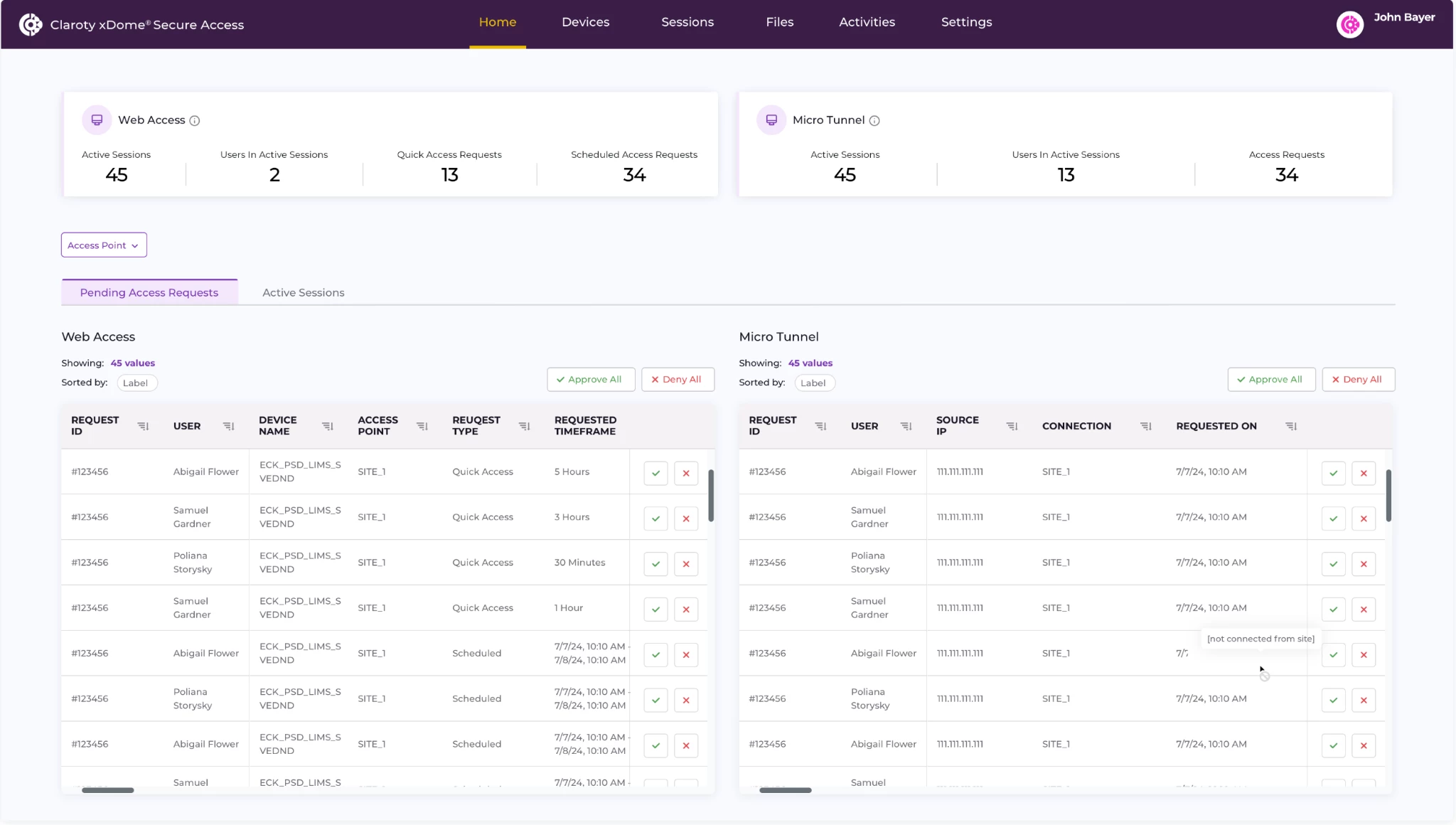

Verwaltung des Fernzugriffs

Vereinfachen Sie die Delegation von Fernzugriffsrechten

an das Betriebspersonal ohne Beeinträchtigung der Sicherheit - und Reduzierung des Verwaltungsaufwands.

Anpassung an OT-Workflows

Unterstützung verschiedener und kritischer Anlagen und Vermeidung von betrieblichen Engpässen.

Nutzen Sie vorhandene Identitätsanbieter

wie Okta, AzureAD, Active Directory Federation Services (ADFS) und Google für die nahtlose Bereitstellung von Benutzern. Integrieren Sie die Sicherheitsrichtlinien Ihres Unternehmens, um das Onboarding und die Zugriffsverwaltung zu optimieren.